记录一些渗透工具的使用,持续更新

1. 利用adfind 过滤 ACL

如果想用adfind 过滤ACL的话,我们可以使用-sddlfilter,语法如下

1 | -sddlfilter ;;;;; |

后面跟的参数对应的是ace条目相应的参数,值得注意的是,过滤的格式跟输出的格式要保持一致。

如果-rawsddl ,最后一个参数是sid,这个时候用-sddlfilter进行过滤,最后一个参数就要用sid的形式。

如果是-sddl+++,最后一个参数已经解析后账号名,这个时候用-sddlfilter进行过滤,最后一个参数就要用账号名的形式。

下面举几个例子

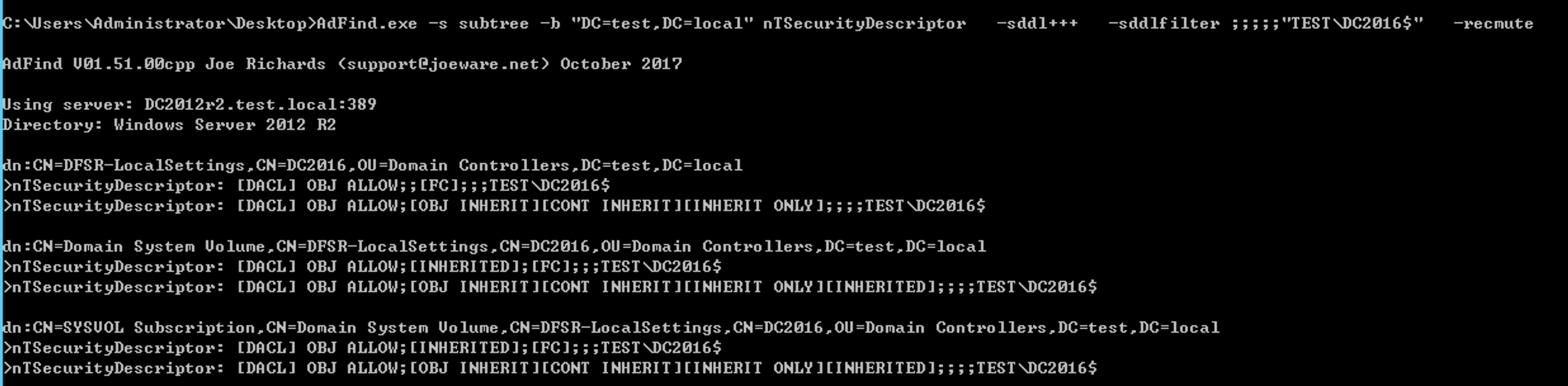

查找某个对象在域内的ACL权限

1

AdFind.exe -s subtree -b "DC=test,DC=local" nTSecurityDescriptor -sddl+++ -sddlfilter ;;;;;"TEST\DC2016$" -recmute

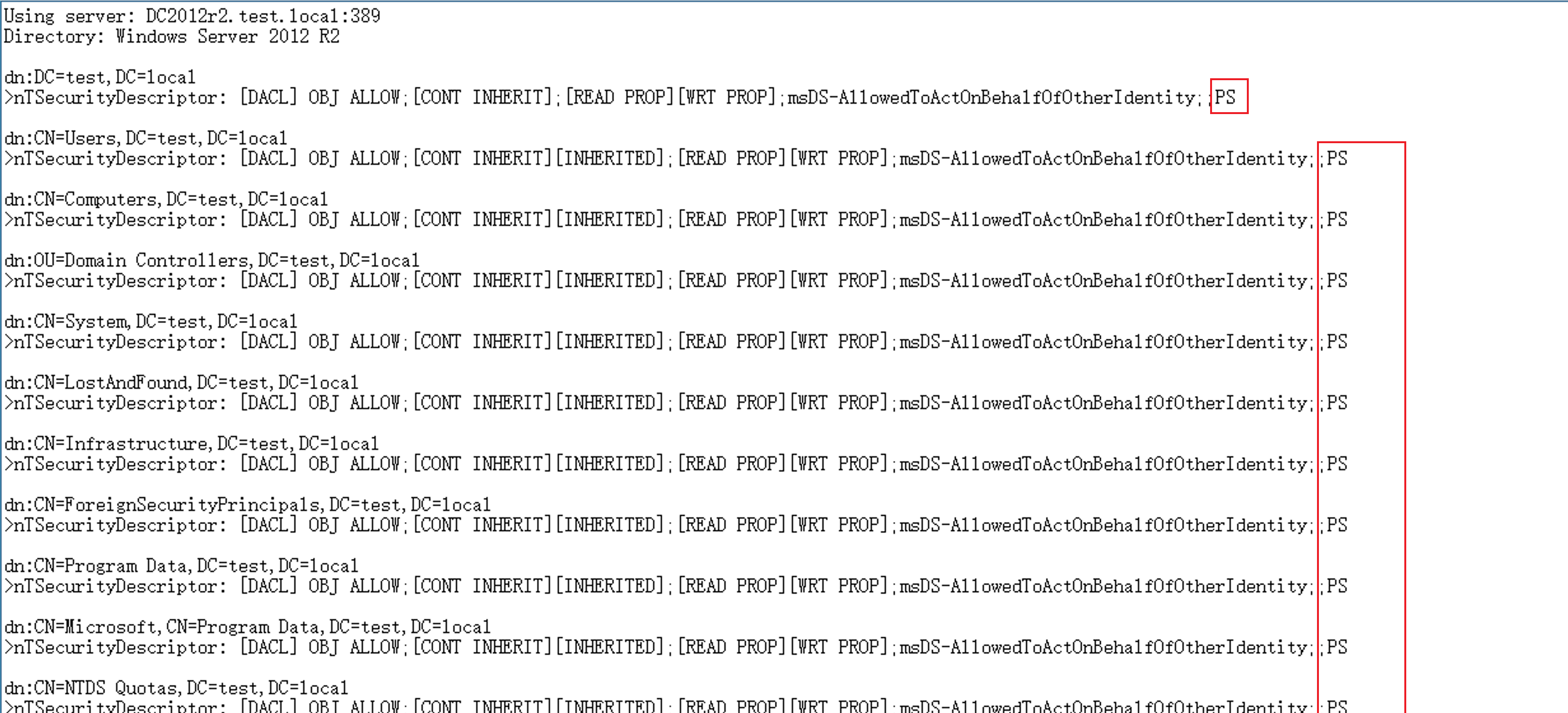

- 查找更改一个对象的马上到!S-AllowedToActOnBehalfOfOtherIdentity的权限

1 | AdFind.exe -s subtree -b "DC=test,DC=local" nTSecurityDescriptor -sddl++ -sddlfilter ;;;"msDS-AllowedToActOnBehalfOfOtherIdentity";; -recmute |

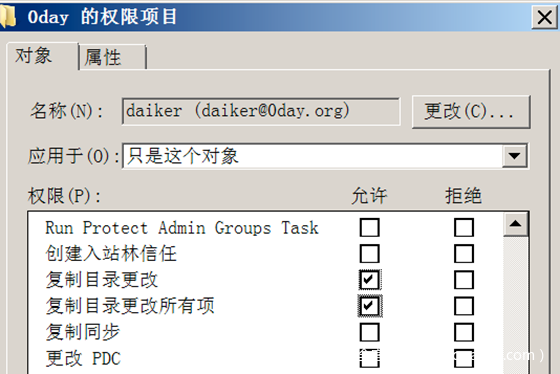

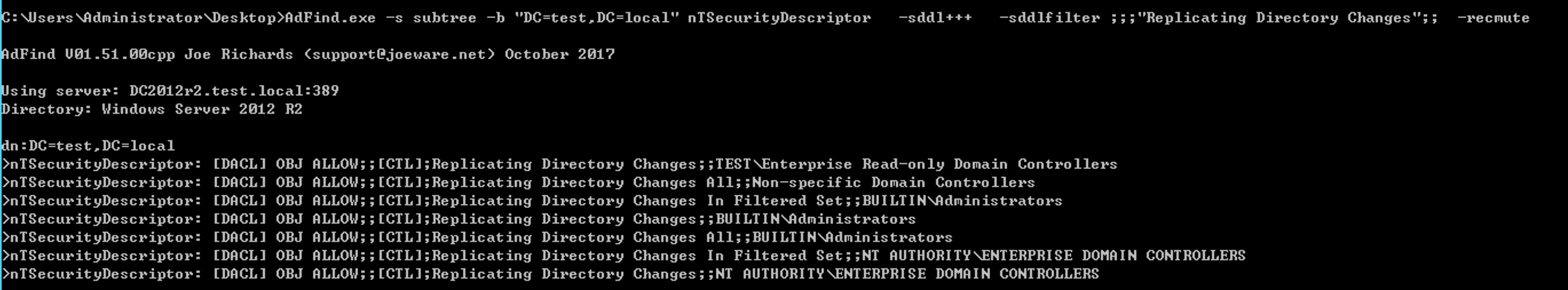

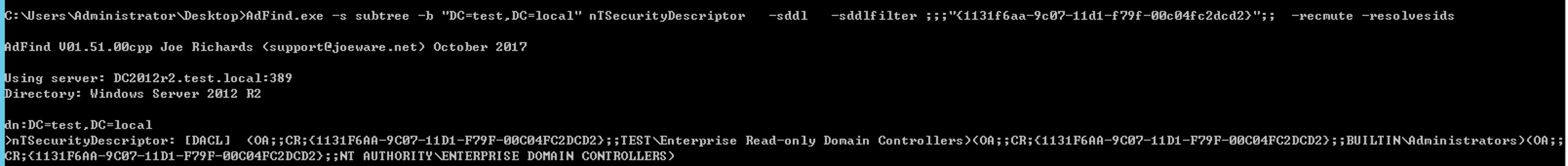

- 查找域内具备dcync 权限的用户

对域对象只需要具备一下这两个权限,就有dcsync的权限。

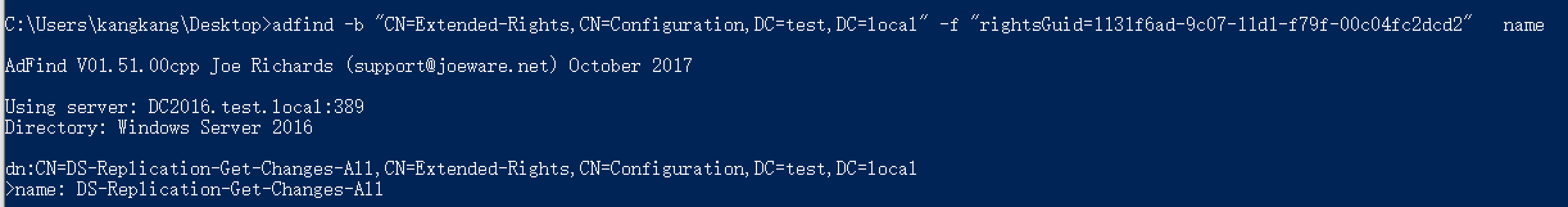

1 | 'DS-Replication-Get-Changes' = 1131f6aa-9c07-11d1-f79f-00c04fc2dcd2 |

开始进行搜索

2 frp 内网代理

frps 运行在具有公网IP地址的VPS上

frpc 运行在我们得到shell权限的肉鸡上

frps 配置文件

1 | [common] |

frpc 配置文件

1 | [common] |

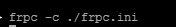

客户端运行

上图客户端为win2012R2

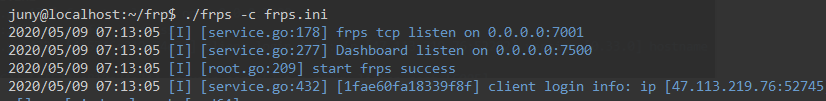

服务端运行

上面第三行表示已经建立代理

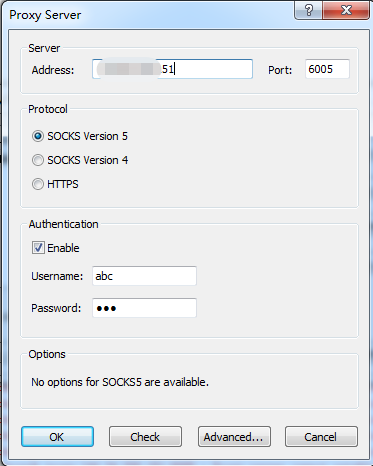

之后在本地用proxifier就可以代理访问内网资源

3.BloodHound

需要java环境,安装neo4j数据库,我是选择在kali虚拟机安装neo4j数据库,然后再主机win10使用bloodhound,要修改kali里的数据库配置

1 | dbms.default_listen_address=0.0.0.0 |

win直接安装 bloodhound

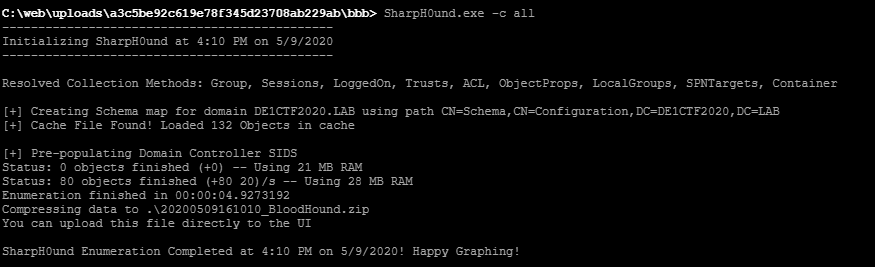

配套使用SharpHound.exe,在目标主机运行

1 | SharpHound.exe -c all |

然后下载zip,把json文件拖进bloodhound

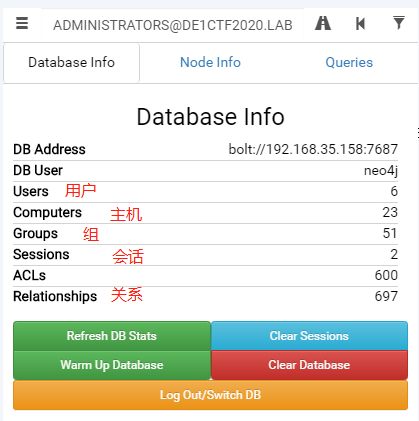

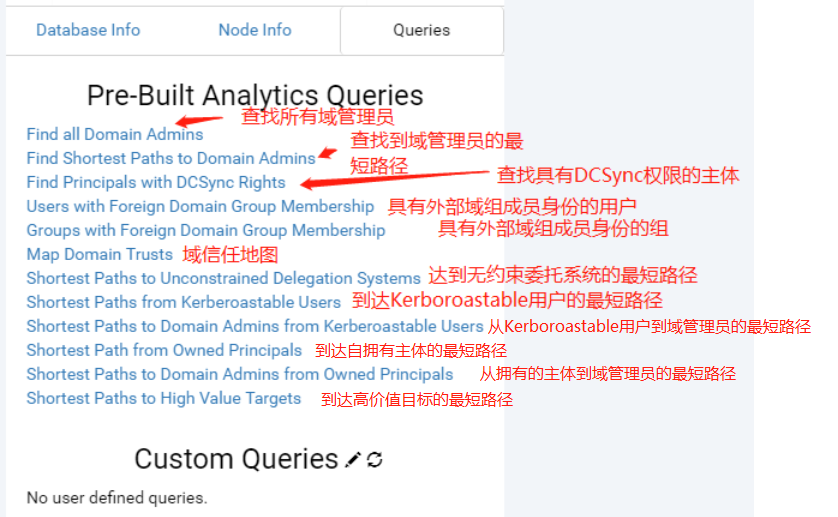

- database info

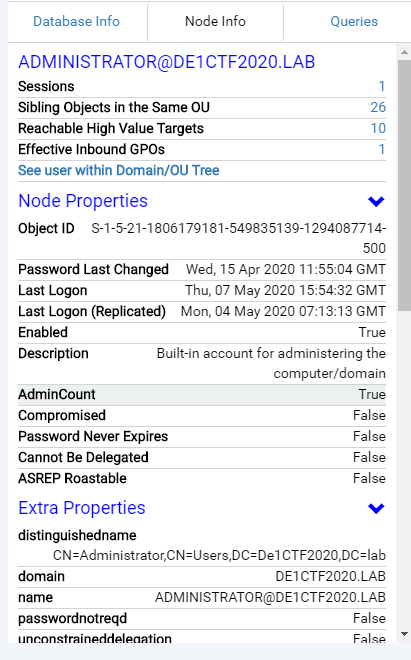

- nodeinfo

- queries

对应下面

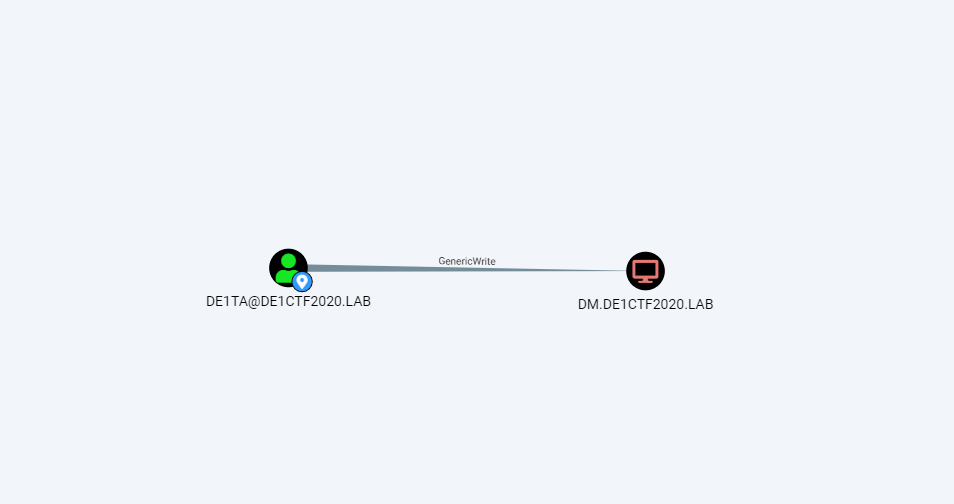

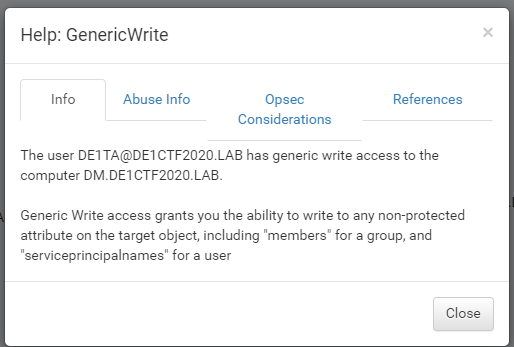

示例:Shortest Paths from Kerberoastable Users

如果一个用户是Kerberoastable,可以通过Kerberoasting的到hash,然后可以爆破密码。

ps:注册spn的服务账号都是Kerberoastable的。

ps:右键路径可以得到相关滥用信息以及参考,如上面这个在Abuse里提供了基于资源的约束委派利用方法。

4 cobalt strike

执行powermad或powerpiew,用powershell-import,然后再用powerpick XXX.

sleep 0 速度会快,但是实战中流量会大。

参考

https://daiker.gitbook.io/windows-protocol/ldap-pian/12#0x02-acl